La empresa israelí de ciberseguridad Sygnia identificó un ataque de phishing disfrazado de correo electrónico de Duolingo y Masterclass. La empresa rastreó el ataque hasta un grupo de hackers llamado Luna Moth.

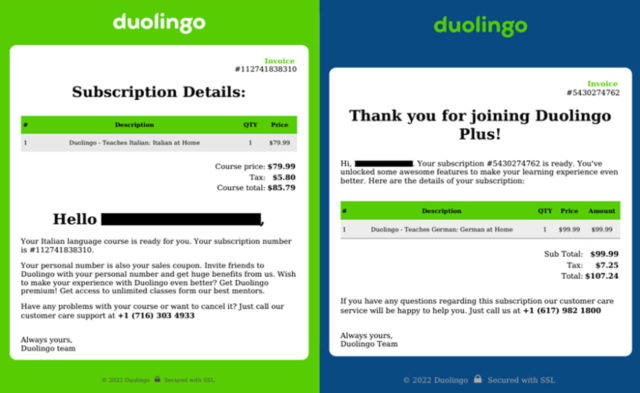

Según Sygnia, el correo electrónico afirma que el destinatario ha comprado una suscripción premium a Duolingo o Masterclass y le insta a ponerse en contacto con el “servicio de atención al cliente” para cancelar el pago. Cuando el usuario entra en una videollamada con un “representante”, se instalan de forma encubierta múltiples herramientas en su ordenador, lo que permite a los hackers acceder a los datos de los empleados u organizaciones.

Sygnia afirma que ha ayudado a numerosas empresas que han sido objeto de ataques de phishing en los que se han robado datos sensibles.

Los investigadores de Sygnia Noam Lifshitz, Oren Biderman y Tomer Lahiani dijeron que las empresas pueden estar expuestas a ciberataques cuando los empleados abren correos electrónicos que parecen legítimos. Posteriormente, los piratas informáticos roban datos y exigen un rescate a las organizaciones.

¿Cómo de vulnerables eran los destinatarios?

Para que los empleados puedan trabajar a distancia, las empresas suelen instalar redes privadas virtuales (VPN) en sus ordenadores, lo que les proporciona una conexión privada a la red de la empresa. Esto puede ser aprovechado por los piratas informáticos para acceder a información sensible, como activos, materiales y documentos de la empresa.

Synia subrayó que, para evitar caer en una estafa de phishing, si los usuarios reciben una factura por un gasto que no reconocen, deben comprobar sus gastos o ponerse en contacto con la compañía de su tarjeta de crédito. La empresa subrayó que los usuarios no deben arriesgarse a exponer su ordenador a agentes malignos.