Cuando los investigadores de seguridad reconstruyen una operación de hacking patrocinada por el Estado, suelen seguir un rastro de muestras de códigos maliciosos, registros de red y conexiones a servidores lejanos. El trabajo de detective se hace mucho más fácil cuando los hackers graban lo que están haciendo y suben el video a un servidor desprotegido en la Internet abierta. Que es precisamente lo que un grupo de hackers iraníes puede haber hecho sin darse cuenta.

Los investigadores del equipo de seguridad de IBM X-Force han revelado hoy que han obtenido aproximadamente cinco horas de vídeo que parece haber sido grabado directamente de las pantallas de los hackers que trabajan para un grupo que IBM llama ITG18, y que otras empresas de seguridad se refieren como APT35 o Charming Kitten. Es uno de los equipos de espionaje estatales más activos vinculados al gobierno de Irán. Los videos filtrados se encontraron entre 40 gigabytes de datos que los hackers aparentemente habían robado de las cuentas de las víctimas, incluyendo personal militar de EE.UU. y Grecia. Otras pistas en los datos sugieren que los hackers apuntaron al personal del Departamento de Estado de EE.UU. y a un filántropo iraní-americano no identificado.

Los investigadores de IBM dicen que encontraron los videos expuestos debido a una mala configuración de las configuraciones de seguridad en un servidor privado virtual en nube que habían observado en la actividad previa de APT35. Los archivos fueron subidos al servidor expuesto durante unos días en mayo, justo cuando IBM estaba monitoreando la máquina. Los videos parecen ser demostraciones de entrenamiento que los hackers apoyados por Irán hicieron para mostrar a los miembros del equipo junior cómo manejar las cuentas pirateadas. Muestran a los hackers accediendo a cuentas comprometidas de Gmail y Yahoo Mail para descargar sus contenidos, así como exfiltrando otros datos de las víctimas alojados en Google.

Este tipo de exfiltración de datos y la gestión de cuentas pirateadas no es un hacking sofisticado. Es más bien el tipo de trabajo intensivo, pero relativamente simple que es necesario en una operación de phishing a gran escala. Sin embargo, los videos representan un artefacto raro, mostrando una visión de primera mano del ciber-espionaje patrocinado por el Estado que casi nunca se ve fuera de una agencia de inteligencia.

“No obtenemos este tipo de visión de cómo los actores de la amenaza operan realmente nunca”, dice Allison Wikoff, una analista senior de IBM X-Force cuyo equipo descubrió los videos. “Cuando hablamos de observar la actividad práctica, normalmente es a partir de compromisos de respuesta a incidentes o herramientas de monitoreo de puntos finales. Muy raramente vemos al adversario en su propio escritorio. Es un nivel completamente distinto de observación ‘práctica con el teclado’”.

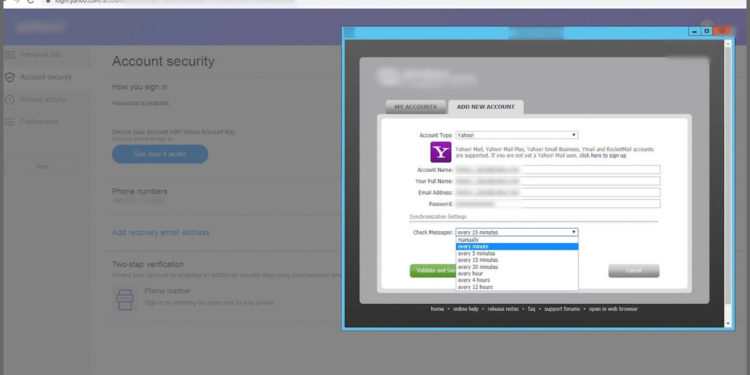

En dos videos que IBM mostró a WIRED con la condición de que no se publicaran, los hackers demuestran el flujo de trabajo para desviar datos de una cuenta pirateada. En un vídeo, el hacker se conecta a una cuenta de Gmail comprometida -una cuenta ficticia para la demostración- conectando las credenciales de un documento de texto, y la vincula al software de correo electrónico Zimbra, diseñado para gestionar varias cuentas desde una única interfaz, utilizando Zimbra para descargar toda la bandeja de entrada de la cuenta a la máquina del hacker. Entonces el hacker rápidamente borra la alerta en el Gmail de la víctima que dice que sus permisos de cuenta han sido cambiados. Luego el hacker descarga los contactos y las fotos de la víctima desde su cuenta de Google también. Un segundo video muestra un flujo de trabajo similar para una cuenta de Yahoo.

El elemento más revelador del video, dice Wikoff, es la velocidad que el hacker demuestra al extraer la información de las cuentas en tiempo real. Los datos de la cuenta de Google son robados en unos cuatro minutos. La cuenta de Yahoo tarda menos de tres minutos. En ambos casos, por supuesto, una cuenta real poblada con decenas o cientos de gigabytes de datos tardaría mucho más en descargarse. Pero los clips demuestran lo rápido que se configura ese proceso de descarga, dice Wikoff, y sugieren que los hackers probablemente están llevando a cabo este tipo de robo de datos personales a escala masiva. “Ver lo hábiles que son para entrar y salir de todas estas diferentes cuentas de correo web y configurarlas para exfiltrarlas, es simplemente asombroso”, dice Wikoff. “Es una máquina bien engrasada”.

En algunos casos, los investigadores de IBM pudieron ver en el vídeo que las mismas cuentas ficticias también estaban siendo utilizadas para enviar correos electrónicos de phishing, con correos rebotados a direcciones inválidas que aparecían en los buzones de entrada de las cuentas. Los investigadores dicen que esos correos electrónicos rebotados revelaron algunos de los objetivos de los piratas informáticos del APT35, incluido el personal del Departamento de Estado de los Estados Unidos, así como un filántropo iraní-estadounidense. No está claro si alguno de los objetivos fue phishing con éxito. La cuenta falsa de Yahoo también muestra brevemente el número de teléfono vinculado a ella, que empieza con el código de país +98 de Irán.

En otros vídeos que los investigadores de IBM se negaron a mostrar a WIRED, los investigadores dicen que los hackers parecían estar peinando y exfiltrando datos de las cuentas de las víctimas reales, en lugar de las que crearon con fines de entrenamiento. Una víctima era miembro de la Marina de los EE.UU. y otra era un veterano de dos décadas de la Marina griega. Los investigadores dicen que los hackers del APT35 parecen haber robado fotos, correos electrónicos, registros de impuestos y otra información personal de ambos individuos objetivo.

Un directorio de archivos en un servidor no seguro usado por los hackers del APT35, con una lista de cuentas cuyos datos han robado: IBM

En algunos clips, los investigadores dicen que observaron a los hackers trabajando a través de un documento de texto lleno de nombres de usuario y contraseñas para una larga lista de cuentas que no son de correo electrónico, desde compañías telefónicas hasta cuentas bancarias, así como algunas tan triviales como la entrega de pizzas y servicios de transmisión de música. “Nada estaba fuera de los límites”, dice Wikoff. Sin embargo, los investigadores señalan que no vieron ninguna evidencia de que los hackers fueran capaces de evitar la autenticación de dos factores. Cuando una cuenta fue asegurada con cualquier segunda forma de autenticación, los hackers simplemente pasaron a la siguiente de su lista.

El tipo de objetivo que revelan los hallazgos de IBM encaja con las operaciones anteriores conocidas relacionadas con el APT35, que ha llevado a cabo el espionaje en nombre de Irán durante años, la mayoría de las veces con ataques de phishing como su primer punto de intrusión. El grupo se ha centrado en objetivos gubernamentales y militares que representan un desafío directo para Irán, como los reguladores nucleares y los organismos de sanciones. Más recientemente ha dirigido sus correos electrónicos de phishing a las empresas farmacéuticas involucradas en la investigación del Covid-19 y en la campaña de reelección del Presidente Donald Trump.

No es un hecho sin precedentes que los hackers dejen accidentalmente herramientas o documentos reveladores en un servidor no seguro, señala la ex empleada de la NSA Emily Crose, que ahora trabaja como investigadora para la empresa de seguridad Dragos. Pero Crose dice que no está al tanto de ninguna instancia pública de videos reales de las operaciones de los hackers patrocinados por el Estado que se dejan para los investigadores, como en este caso. Y dado que es probable que las cuentas pirateadas también contengan pruebas de cómo fueron comprometidas, dice que los vídeos filtrados pueden obligar a los hackers iraníes a cambiar algunas de sus tácticas. “Este tipo de cosas es una rara victoria para los defensores”, dice Crose. “Es como jugar al póquer y que tus oponentes pongan toda su mano sobre la mesa en medio del último fracaso”.

Aun así, IBM dice que no espera que el descubrimiento de los vídeos de APT35 ralentice el ritmo de las operaciones del grupo de hackers. Después de todo, el año pasado Microsoft confiscó casi un centenar de sus dominios. “Simplemente se reconstruyeron y siguieron adelante”, dice Wikoff. Si ese tipo de purga de infraestructura no ralentizó a los iraníes, dice, no esperes un poco de exposición a los videos tampoco.