El primer ministro Benjamin Netanyahu recomendó el miércoles a las naciones que colaboren para combatir las crecientes amenazas de ciberseguridad, que según él pueden paralizar los sistemas más sensibles de las naciones y derribar aviones y aviones de combate. Para subrayar la amenaza, el primer ministro simuló un ataque de pirateo en el transcurso de su discurso.

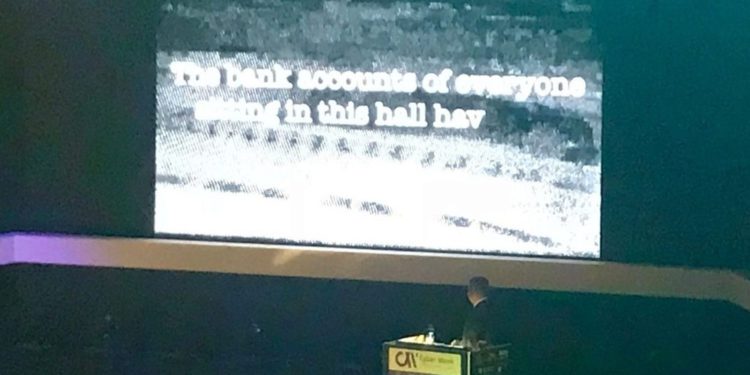

“Uno de los mayores desafíos que enfrenta la humanidad”, dijo, hablando en una conferencia de seguridad cibernética en Tel Aviv, es asegurar nuestros dispositivos, nuestros aviones y nuestras redes. Para demostrar la amenaza, Netanyahu simuló un ataque de pirateo en la conferencia por un país no lejos de Israel, con una presentación de voz y diapositivas que informaba a los asistentes que sus cuentas bancarias, conversaciones privadas e información se compartían con el enemigo.

Este escenario, dijo, “no es exagerado”. Los Estados pueden hacer esto y mucho peor, advirtió.

Pero, dijo Netanyahu, las naciones pueden defenderse de la amenaza de ciberseguridad. “Es una carrera siempre presente” y el resultado no está garantizado. “Necesitamos salir adelante y seguir avanzando”.

Israel, dijo, está en un buen lugar en lo que respecta a la ciberseguridad, y el mundo lo reconoce. La nación, que tuvo exportaciones de ciberseguridad de $ 3.8 mil millones en 2017, obtiene un 20 por ciento de la inversión privada global en seguridad cibernética. “Estamos obteniendo a 200 veces más de nuestro peso aquí”, dijo. “Mi objetivo era hacer de Israel uno de los cinco principales potencias cibernéticas. Hemos llegado a eso y aún más allá”.

Hay 480 empresas de ciberseguridad operando en Israel, con 50 centros internacionales de I + D en el sector. Israel se encuentra entre el 10% superior en la investigación cibernética, y en 2017 la nación atrajo inversiones de unos $ 815 millones, Netanyahu dijo a la concurrencia de unos 8,000 asistentes de 60 países en la conferencia Cyber Week en Tel Aviv.

El Beersheba Cyber Security Complex creado en el sur del país ayudará a impulsar el diálogo entre la academia, el ejército y la industria, dijo. Esto genera algunos riesgos, especialmente para el ejército, pero vale la pena el riesgo porque “la seguridad cibernética crece a través de la cooperación”, dijo.

Debido a que el mundo digitalizado y conectado presenta nuevas oportunidades tremendas y riqueza nueva, no hay marcha atrás, dijo.

“No podemos volver a un mundo de palancas, pullies y mensajeros”, dijo. Y dado que el mundo avanza, es “absolutamente vulnerable”.

“Nuestras aerolíneas pueden ser derribadas, nuestros aviones de combate pueden ser derribados”, al igual que los sistemas en todos los países. “Entonces, tenemos oportunidades increíbles” pero al mismo tiempo también “desafíos increíbles y debemos enfrentarlos”. “No habrá una bala de plata. No existe”.

Netanyahu dijo que el Equipo nacional de respuesta a emergencias informáticas (CERT) que opera en Beersheba logra monitorear eventos y detener “un poco” de los ataques.

“Pero la única forma en que podemos abordar este enorme desafío a la enorme oportunidad es seguir corriendo, cada vez más y más rápido. Esta es una prueba suprema para nuestra civilización; será probado no solo por organizaciones criminales, sino también por terroristas y por otros Estados. Debemos combinar fuerzas, proteger el presente y asegurar el futuro”.